下载OpenSSL

链接:http://slproweb.com/download/Win64OpenSSL-1_1_0f.exe

以管理员身份运行cmd

进入OpenSSL目录

cd C:\OpenSSL-Win64\bin

执行转换命令

openssl pkcs12 -in xxx.p12 -out xxx.pem -nodes

执行后输入密码在当前目录生成完毕

下载OpenSSL

链接:http://slproweb.com/download/Win64OpenSSL-1_1_0f.exe

以管理员身份运行cmd

进入OpenSSL目录

cd C:\OpenSSL-Win64\bin

执行转换命令

openssl pkcs12 -in xxx.p12 -out xxx.pem -nodes

执行后输入密码在当前目录生成完毕

感谢几位小学弟花了几天时间给我拍的这个专访视频,让我有机会说说自己的站长之路是怎么开始的。

1、直接解压apk安装包

2、打开cmd cd到安装包下的META-INF目录

3、通过以下指令获取sha1值

keytool -printcert -file CERT.RSA

ISAPI_Rewrite3完全版会有45天的试用期,过期了需要99美元进行购买,网上有很多破解版的,方法如下:

1、先从官网下一个完全版的ISAPI_Rewrite3并安装,

也可以直接下载,下载链接:http://www.jb51.net/softs/66905.html#download

2、在将Rewrite破解文件夹中的dll文件覆盖到程序安装目录下ISAPI_Rewrite.dll和ISAPI_RewriteSnapin.dll,如果提示在使用则把要覆盖的dll文件重命名在复制即可;

3、打开安装目录下的httpd.conf文件,在里面输入以下内容并保存,这样就没有使用天数的限制了;

RegistrationName= wlqcwin RegistrationCode= 2EAD-35GH-66NN-ZYBA

4、安装好后记得给ISAPI_Rewrite3软件安装目录network service的读权限。

但是通过上述的方法会发现ISAPI_Rewrite.dll文件无法覆盖,我把这个文件删除后重新覆盖,发现还是提示过期而且无法使用!其实上面少掉了一步操作就是需要先停止iisadmin(开始,运行 net stop /y iisadmin);再进行复盖。如果复盖时还提示拒绝访问,也可以全选把原来安装文件夹的文件删除再复制复盖,复盖完成后。运行命令:

net start iisadmin

net start w3svc

net start ftpsvc

或者直接在IIS里启用网站也可以。

这样即完成了破解。虽然还是会提示使用期限到了或过期,并且过期时间是负数,但是不会像没有破解前一样弹出一个确定框禁止访问。

另外破解后需要手工编辑httpd. conf。因为编辑按钮是灰色的不能按了。但是不影响功能使用。

该错误发生在运算式子中除数为0的情况,只要把错误行的代码前加个判断,如果运算式子中的除数为0,就赋一个不为0的值即可,例如:

if($scoretocost == 0){

$scoretocost = 1;

}

有段时间笔者的win2003服务器上出现大量Photo.scr病毒,庆幸的是检查任务管理器后并没有发现可疑进程,说明病毒没有被执行。

删除后没清静多少时间,这些病毒又冒出来了。

这些Photo.scr的路径都在IIS自带FTP的路径下,关闭FTP服务就不再出现了,只要一开FTP过段时间又会出现。

然后就认为黑客是利用了IIS自带的FTP漏洞上传的病毒文件,只要不用FTP时就关掉FTP服务。

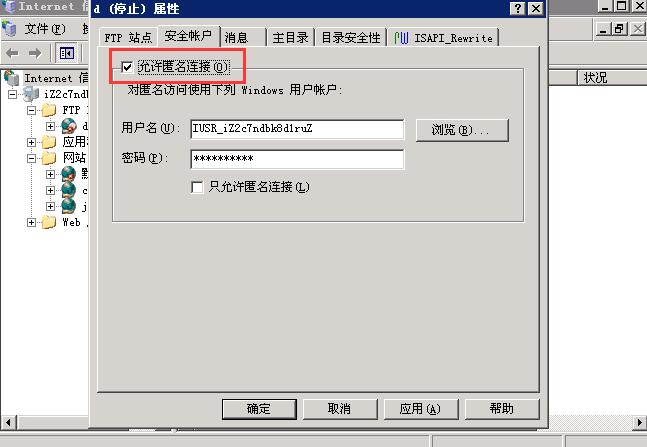

刚刚发现原来是开了FTP的匿名连接导致的,只要取消“允许匿名连接”的勾就解决了。

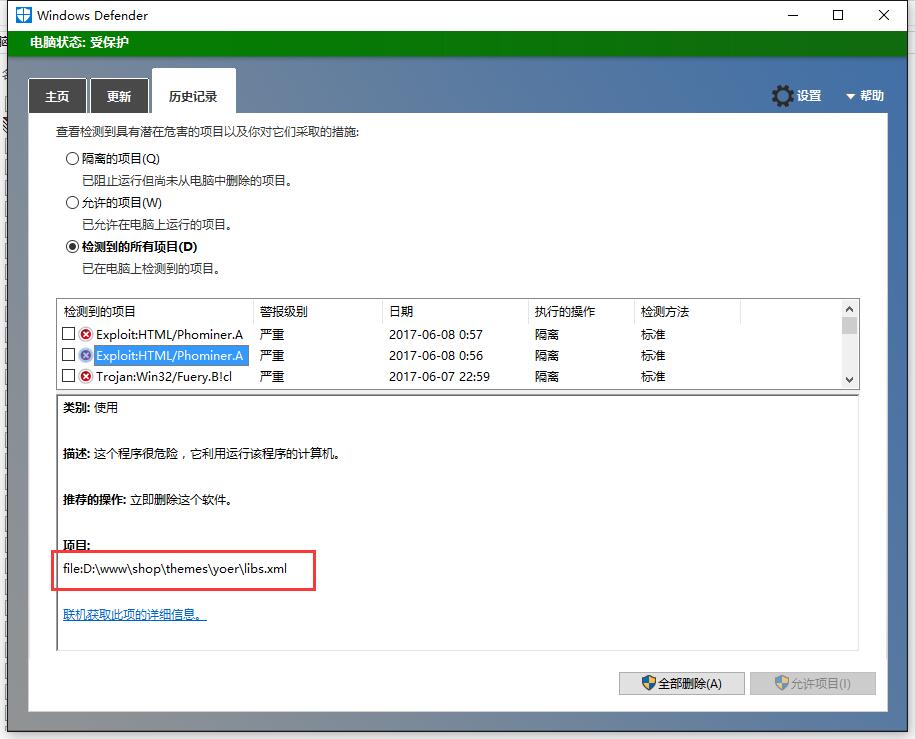

这段时间笔者在给网站搬家时,发现Defender对网站文件进行报毒,查看后是被加入了以下恶意代码,以达到病毒传播的目的。

<iframe src=Photo.scr width=1 height=1 frameborder=0></iframe>

黑客并没有批量添加代码,只改了2个文件,而且不仅限是html文件,还有xml文件也没幸免,应该是黑客觉得批量添加容易被发现,所以手动添加。

清除Photo.scr病毒:

1、如果没有运行它,直接搜索Photo.scr并删除就可以了,如果已经运行过,建议杀毒或重装系统。

2、检查下文件有没有被添加恶意代码,虽然已经删除Photo.scr不会再传播,但是安全软件还是会报毒提示,如果被添加恶意代码删除即可。

安全防范建议:

1、虽然知道了是开了FTP的匿名连接导致病毒上传,不过还是建议不用FTP的时候还是关闭它,谁知道它还会有其它的什么漏洞呢。

2、建议FTP的目录不要直接设在网站目录,如需上传文件到网站目录,可以先上传到别处再通过复制或剪切到网站目录。

3、更改FTP默认端口,避免被黑客的端口扫描器扫到。

生成keystore需要安装环境

可从Oracle官方下载:https://www.oracle.com/technetwork/java/javase/downloads/index.html

运行CMD打开命令提示符(WIN10环境用管理员运行,否则没有生成文件的权限)

如果没有配置过系统环境变量,需要添加临时环境变量

set PATH=%PATH%;"C:\Program Files (x86)\Java\jdk1.8.0_101\bin"

进入JDK的bin目录:CD C:\Program Files (x86)\Java\jdk1.8.0_101\bin

运行如下命令:

keytool -genkey -alias jiangdefu -keyalg RSA -validity 20000 -keystore jiangdefu.keystore

(-validity 20000代表有效期天数),命令完成后,bin目录中会生成jiangdefu.keystore

查看命令

keytool -list -keystore "jiangdefu.keystore"

输入你设置的keystore密码,可以查看证书指纹。

在为apache站点部署SSL证书时,根据阿里云的安装说明做到下面这步:

打开 apache 安装目录下 conf 目录中的 httpd.conf 文件,找到以下内容并去掉“#”:

#LoadModule ssl_module modules/mod_ssl.so (如果找不到请确认是否编译过 openssl 插件)

#Include conf/extra/httpd-ssl.conf

打开httpd.conf后发现还真找不到#LoadModule ssl_module modules/mod_ssl.so

找了下原因,应该是编译apache的时候没弄好,那么就重新安装OpenSSL一下

1、wget http://www.openssl.org/source/openssl-1.0.0e.tar.gz

2、解压缩,命令:tar -xzf openssl-1.0.0e.tar.gz,得到openssl-openssl-1.0.0e文件夹

3、进入解压的目录:cd openssl-1.0.0e

4、设定Openssl 安装,( –prefix )参数为欲安装之目录,也就是安装后的档案会出现在该目录下:

执行命令: ./config –prefix=/usr/local/openssl

5、执行命令./config -t

6.执行make,编译Openssl

7、安装 Openssl:

make install

8、执行以下命令

cd /usr/local

ldd /usr/local/openssl/bin/openssl

出现如下类似信息后检查安装情况。

9、查看路径 which openssl

10、查看版本 openssl version

整个互联网环境越来越重视信息安全,越来越多的站长已经部署SSL证书或正在部署。

部署HTTPS后,访客仍然会访问HTTP的网页,但如果直接将HTTP 全局301 到HTTPS往往会出现一些兼容性的问题,比如有些程序的插件不支持HTTPS,或部分网站接口必须依赖HTTP。最主要还有很多站长不懂301跳转的正则代码,那么可使用以下代码,轻松实现跳转。

<script type="text/javascript">

var url = window.location.href;

if (url.indexOf("https") < 0) {

url = url.replace("http:", "https:");

window.location.replace(url);

}

</script>

更新:

该方法用于DiscuzX 程序时会造成页面错乱的问题

造成该问题的原因是由于访客访问HTTP页面时程序获取的仍然是HTTP地址,并将该地址写入缓存文件中。如以下代码

<base href="http://www.Example.com/" />

该代码的作用是给页面上所有相对 URL 规定基准 URL,通过本文方法跳转到HTTPS后并不会重新生成缓存,仍然访问了HTTP的基准URL,从而造成页面错乱的问题。

因此DiscuzX 程序必须通过301跳转到HTTPS才能正常访问。

一度以为IIS6设置伪静态的方法只有添加Rewrite组件到Isapi筛选器,然后在httpd.ini设置伪静态规则。

用此方法设置的规则将应用到IIS上的所有站点,容易造成规则冲突。

有些网站程序只提供了.htaccess伪静态文件,也就用不了该方法。

在以下是IIS6支持.htaccess伪静态文件的设置方法。

首先下载ISAPI_Rewrite3 full完整版 静态化组件

下载链接:http://www.jb51.net/softs/66905.html#download

根据提示安装完后重启IIS即可生效。